什么是139端口(139端口是什么协议)

分选网58人阅读

2017年10月10日,微软官方发布了Windows SMB Server远程执行代码漏洞(CVE-2017-11780)的修复补丁。攻击者利用该漏洞可在目标系统上执行任意代码执行,如果攻击失败,会导致拒绝服务,造成业务系统瘫痪。漏洞影响范围请见附件。

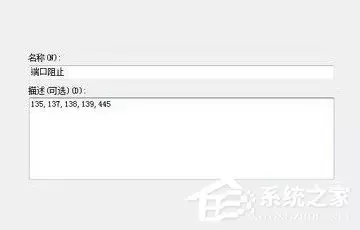

鉴于漏洞危害和影响较大,云南省网络与信息安全信息通报中心提出以下应急处置建议:一是立即安装漏洞修复补丁(下载地址:https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2017-11780);二是检查是否开启了SMB服务并可以外部访问445、139端口,关停SMB服务或使用安全组公网入、内网入方向策略禁止445、139端口访问。

附件

漏洞影响范围

桌面版:

? Windows 10 Version1607 for 32-bit Systems

? Windows 10 Version1607 for x64-based Systems

? Windows 10 for 32-bitSystems

?Windows 10 forx64-based Systems

?Windows 10 version1511 for 32-bit Systems

?Windows 10 version1511 for x64-based Systems

? Windows 10 version1703 for 32-bit Systems

? Windows 10 version1703 for x64-based Systems

?Windows 7 for 32-bitSystems SP1

?Windows 7 for x64-basedSystems SP1

? Windows 8.1 for32-bit Systems

? Windows 8.1 forx64-based Systems

?Windows RT 8.1

服务器版:

? Windows Server 2008R2 for Itanium-based Systems SP1

? Windows Server 2008R2 for x64-based Systems SP1

? Windows Server 2008for 32-bit Systems SP2

? Windows Server 2008for Itanium-based Systems SP2

? Windows Server 2008for x64-based Systems SP2

? Windows Server 2012

? Windows Server 2012R2

? Windows Server 2016